| 診断項目 | 診断概要 | |

|---|---|---|

| WEBアプリケーション脆弱性検査サービス | SQLインジェクション | データベースから不正に情報を引き出すことができないか |

| クロスサイトスクリプティング | 外部から不正な動作をさせるコードを挿入できないか | |

| クロスサイトリクエストフォージェリ | 攻撃者の罠により、ユーザの意図しない動作が実行可能か | |

| OSコマンドインジェクション | オペレーティングシステムに対し、不正な命令を実行できないか | |

| ディレクトリ・リスティング | 想定外のディレクトリが閲覧可能となっていないか | |

| ディレクトリトラバーサル | ||

| 意図しないリダイレクト | ユーザが意図しないURLへリダイレクト可能となっていないか | |

| HTTPヘッダインジェクション | HTTPヘッダに不正なコードを入力し意図しない動作が実行可能か | |

| プラットフォーム診断サービス | 各ポート・プロトコル脆弱性検査 | 使用ソフトウェアの検出・既知の脆弱性有無確認 |

| DNS脆弱性検査 | 再起問い合わせの確認、ゾーン転送確認 | |

| FTP脆弱性検査 | 匿名アカウントの不正利用確認 | |

| WEBサービス(HTTP・HTTPS等) | SSLの強度、プロキシの不正利用の有無確認 |

「うちのセキュリティの状況は○○だから、△△する必要がある。」という説得を上位者にしたいが、どのように説明すればよいかわからない。

個人、部署によってセキュリティ対応のレベル差が大きい。個人依存を脱却して、会社として高位平準化を図っていきたいが、何から手を付ければよいかわからない。

「自分たちが開発する成果物はセキュアである。」ということを顧客や株主にも訴求をしていきたいが、どうすれば実現できるかわからない。

「うちのWebサイトのセキュリティ対策、大丈夫か?」と上司から言われたが、何が、どのような状況であれば「大丈夫」と言えるのか、自信が持てない。

セキュリティ確保のために必要な作業がわかったとしても、既に多くの業務を抱えているから、これ以上新たな作業を担うことができない。

「検査結果がわからないから、解説して欲しい」「修正方法はこれであっているか助言が欲しい」と開発者や開発委託先から言われるが、用語も判断ポイントも難しい。

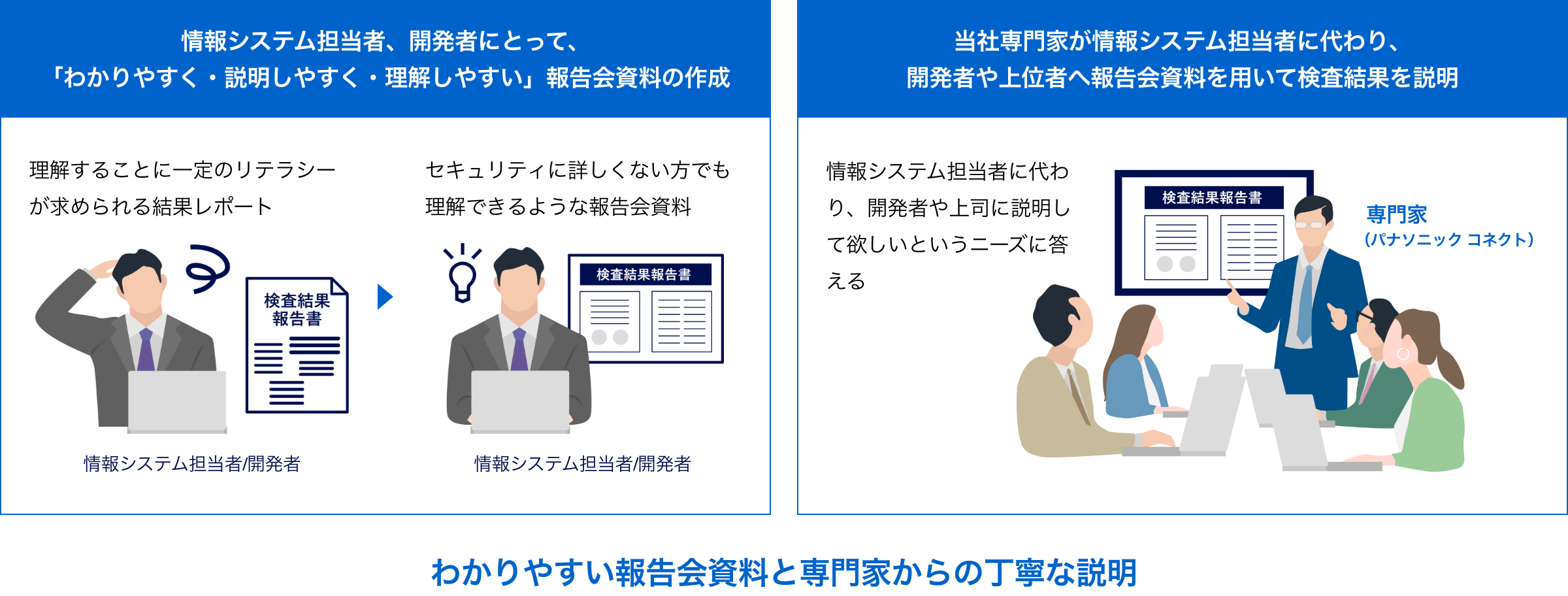

- セキュリティに詳しくない人でも理解できるように「どのような脆弱性か」「どこに問題があるか」「どう修正すればよいか」をわかりやすく資料化して欲しい。

- できれば、開発者やステークホルダに向けて専門家から説明をして欲しい。

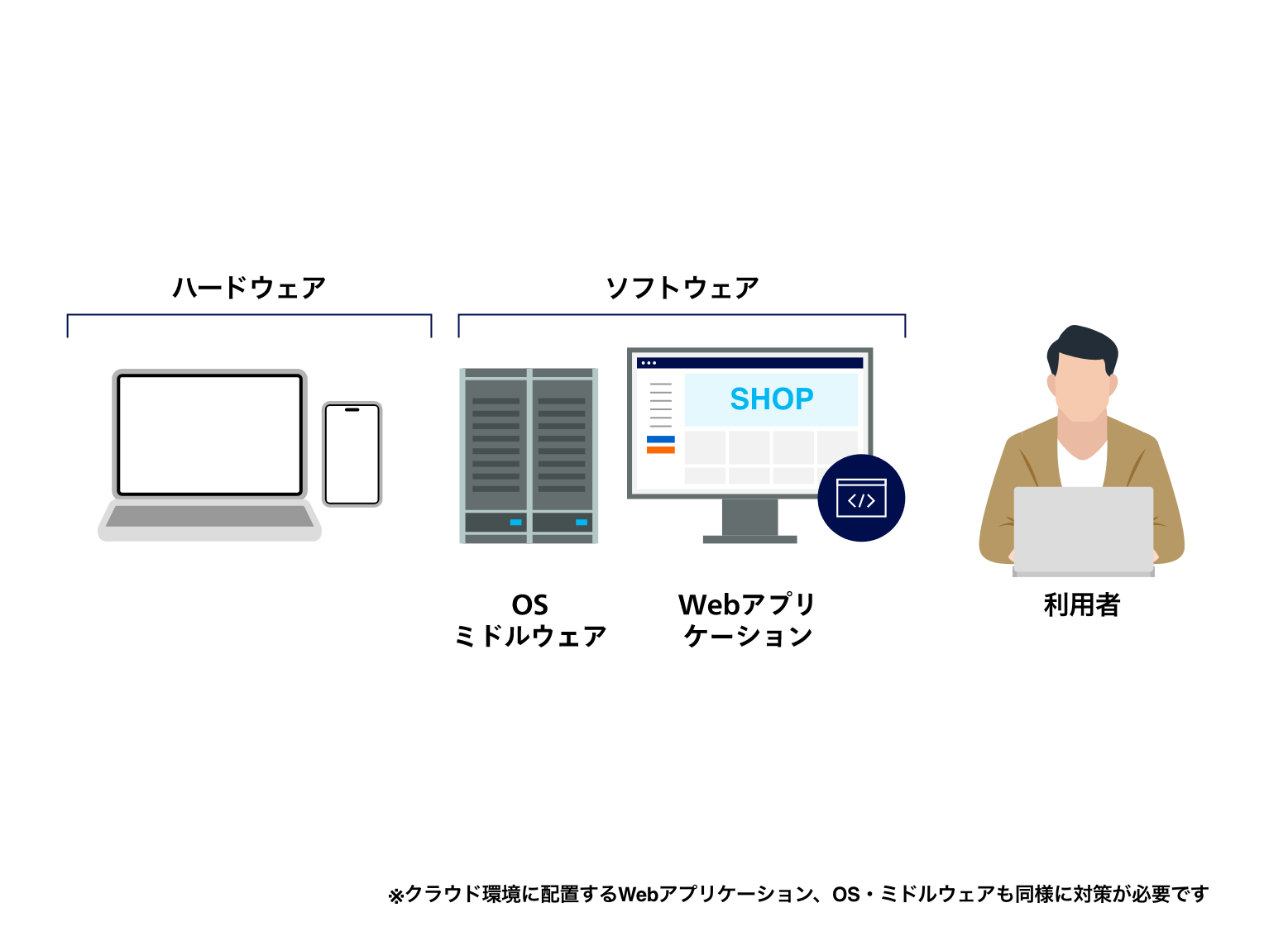

●Webアプリケーション

- ECサイト

- 業務情報登録サイト

- 施設予約サイト

- 履修情報登録サイト

- 出願情報登録サイト 等

●OS・ミドルウェア

- アプリケーションサーバ

- Webサーバ

- DBサーバ

- 各種業務サーバ

- クライアントPC 等

パナソニック コネクトの「セキュリティ検証サービス」は、

情報システム部門のセキュリティに関するお悩みを解決します

専門家(高度資格保有者)が、お客さまの現状を踏まえて「何を」「どのような優先順位で」対応していくことが最適かのプランニングから提案・伴走し、検査の実施、結果報告書の提示、修正の見届けまでを一貫して対応します。(一括委託も可)

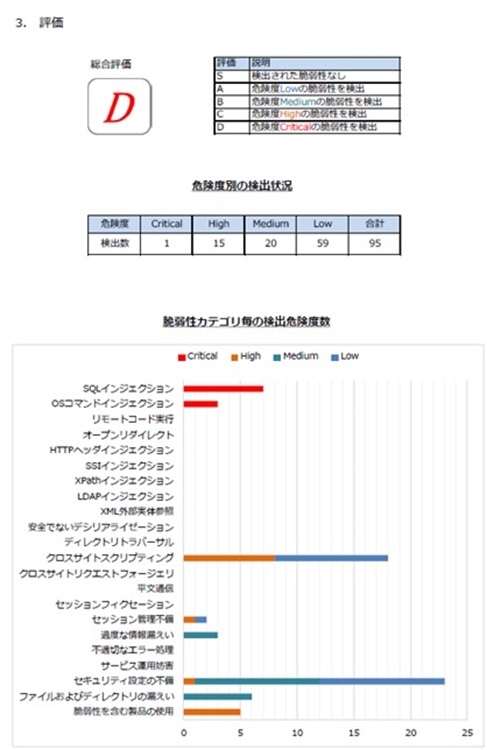

セキュリティに詳しくない方でも理解できるように「どのような脆弱性か」「どこに問題があるか」「どのように修正すればよいか」をわかりやすく資料化し、検査を担当した専門家自らが説明する報告会を実施します。開発者、上位者への説明などにもご活用いただくことが可能です。

セキュア開発を実現するために、各工程ごとに実施すべき事項の定義や、脆弱性の混入を防止するためのチェックリストの策定、開発者の知識向上に向けた勉強会の実施等を行います。脆弱性検査でのお役立ちに加え、組織としてのセキュア開発力の向上に向けた取り組みを専門家が支援します。

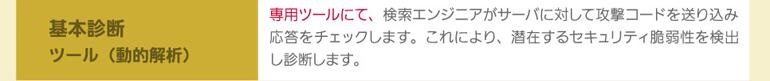

Webアプリケーションに対して脆弱性検査用ツールまたは脆弱性検査担当者がリモートで疑似攻撃を実施し、アプリケーション層における脆弱性を検出します。

ポートスキャンや稼働サービスの検出、セキュリティバッチの適用状況の確認を通じて、OS・ミドルウェア層における脆弱性を検出します。

脆弱性検査に加え、各工程で実施すべき事項の定義や脆弱性の混入を防止するためのチェックリストの整備、開発者向け勉強会等を実施し、組織のセキュア開発力向上を支援します。

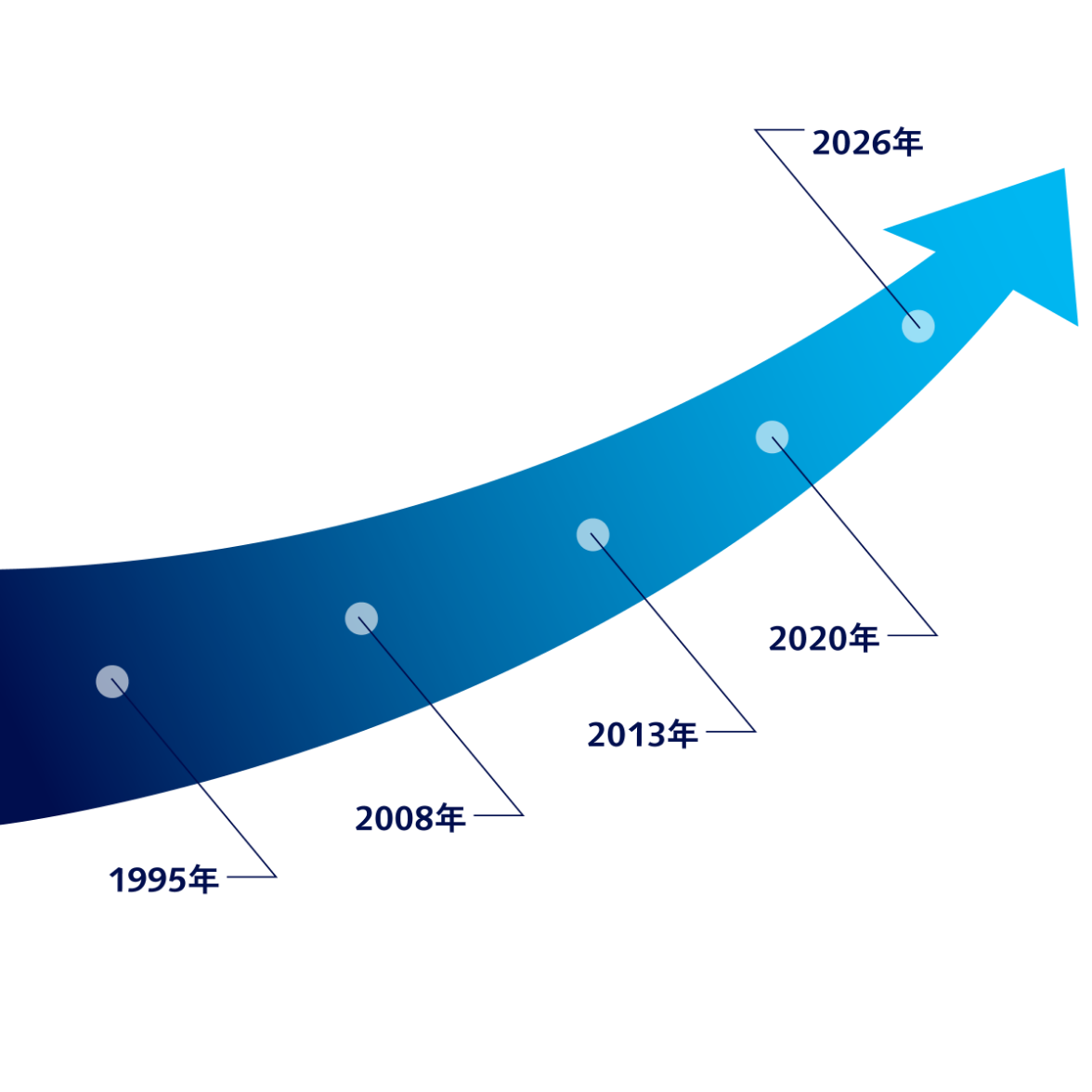

●1995年

情報システム基本規定を策定し、情報システムの活用における基本的なルールの周知を実施。

●2008年

Webアプリケーションセキュリティガイドラインを策定し、Webアプリケーション開発時における注意すべき事項を定義。(以後、随時改訂を実施)

●2013年

セキュリティ品質を向上させるために、開発プロセスの各工程において実施すべき事項を具体的に定義し、製品セキュリティ基準として社内規定化。本年よりWebアプリケーション脆弱性検査サービスを提供開始。

●2020年

経済産業省より情報セキュリティサービス基準の認定を取得。(サービス登録番号:020-0017-20)

●2026年

佐江戸拠点(横浜市)にVerification Service Labを開設し(2026年4月オープン)、開発時のセキュリティの確保に課題を抱える社外のお客さまへサービスをご紹介する空間を設計。

当社は国際資格や国家資格保有者が多数在籍、情報セキュリティサービス基準の適合サービスリストに登録されています。高度な専門知識を保有するセキュリティスペシャリストが計画、問題点の抽出、改善提案、見届けまでをサポートします。

サイバー攻撃の急増と社会のIT依存度の高まりを受け、企業や組織のセキュリティ対策を強化するための専門人材の育成・確保を目的として制定されサイバーセキュリティ対策を推進する人材の国家資格です。セキュリティに関わる業務をITスキル標準のレベル4として、実践することができる人材と定義されています。

当社の「Webアプリケーション脆弱性検査」は、経済産業省が策定した情報セキュリティサービス基準※1の適合サービスリストに登録されています。

(サービス登録番号:020-0017-20)

※1: 情報セキュリティサービスに関する一定の技術要件及び品質管理要件を示し、品質の維持・向上に努めている情報セキュリティサービスを明らかにするための基準です。

Webアプリケーションに対して脆弱性検査用ツールまたは脆弱性検査担当者がリモートで疑似攻撃を実施し、アプリケーション層における脆弱性を検出します。

| 検査プラン名 | こんな方におすすめ | 検査対象 | 抽出できる脆弱性 | 検査単価 | ||

|---|---|---|---|---|---|---|

| 検査対象抽出 | ツールで 認識できない対象の 検査可否 |

一般的な脆弱性 | 高度な脆弱性 | |||

| ツール検査 ライトプラン |

費用をかけずに手広く、まずは基本的な脆弱性を確認したい | ツールによる 自動抽出 |

× | ○ | × | ○ |

| ツール検査 ベーシックプラン |

ウェブサイトの全容を把握できていて、ウェブサイト全体の脆弱性有無を確認したい | 手動抽出 | ○ | ○ | × | ○ |

| 手動検査 | 重要な情報を扱うウェブサイトで高度な脆弱性を突いた攻撃への備えをしたい | 手動抽出 | ○ | ○ | ○ | △ |

| SQLインジェクション | データベースを利用する機能の実行時に、データベース内の情報漏えいや改ざんを招く脆弱性が内在していないことを確認します。 |

|---|---|

| OSコマンドインジェクション | サーバOS上で実行されるシェルコマンドを利用する機能の実行時に、意図しないシェルコマンドの生成・実行を招く脆弱性が内在していないことを確認します。 |

| HTTPヘッダインジェクション | 利用者から受け取った入力値をHTTPレスポンスヘッダ内に出力する機能の実行時に、意図しないHTTPレスポンスヘッダの追加を招く脆弱性が内在していないことを確認します。 |

| クロスサイトリクエストフォージェリ | データベースの確定処理を伴う機能の実行時に、意図しないデータベースの確定処理(例.攻撃者による更新の強制)を招く脆弱性が内在していないことを確認します。 |

| クロスサイトスクリプティング | 利用者が入力を行った情報を利用して実行される機能の実行時に、悪意のあるスクリプトの実行を招く脆弱性が内在していないことを確認します。 |

通常の結果レポートの提出に加えて、より具体的な解説を行った報告会資料を作成し、検査を担当した専門家が会議形式で説明します。本オプションは、(1)Webアプリケーション脆弱性検査または(2)プラットフォーム検査とセットでご活用いただくオプションです。

●導入前のお悩み、ご要望

管理しているWebサイトのセキュリティ確保を行いたかったが、自分達だけでは対応が難しかった。

●Webアプリケーション脆弱性検査 導入の狙い

単純な検査の実施だけでなく、現状を分析し、どのような内容を、どのように実行することで最大限の効果を得られるかの提案をパナソニック コネクトの専門家に期待していた。

●導入効果

Webサイトの運用開始前に脆弱性を検出・修正することができ、脆弱性に起因する事故の発生を未然に防ぐことができた。また、運用開始後のWebサイトについても脆弱性の有無を客観的に把握することができ、リスクを把握した上で、安全なWebサイトの運用を行うことができるようになった。

●お客さまの声

検査の実施だけでなく「何が問題で、どのように修正すればよいか」を報告会を通じて詳しく説明いただき、多くの脆弱性の修正に繋げることができました。検査を通じて見えてきた今後の取り組むべき事項もあるので、パナソニック コネクトに伴走いただきながら対応していきたいです。

ポートスキャンや稼働サービスの検出、セキュリティバッチの適用状況の確認を通じて、OS・ミドルウェア層における脆弱性を検出します。

| 検査メニュー名 | こんな方におすすめ |

|---|---|

| プラットフォーム検査 | 構築を行うOS・ミドルウェアにおける脆弱性の内在有無を把握し、適切な処置を行いたい |

| ホストのスキャン | TCP全ポートに対するポートスキャンを実施し、ホストの応答確認と、動作しているサービスを検出、特定バージョンに内在する脆弱性を調査します。 |

|---|---|

| プロトコル脆弱性検出 | FTP、SSH、SMB等、動作しているプロトコルに対して既知の脆弱性が存在しないかの確認を実施します。 |

| ソフトウェア脆弱性検出 | 使用されているサービスのソフトウェアやバージョンを、様々なリクエストに対する応答を元に特定し、情報漏洩やなりすまし、認証回避などの脆弱性の内在有無を確認します。 |

| OS脆弱性検出 | 使用OSのバージョンや得られたシステム情報を元に、未適用パッチを特定し、既知の脆弱性の内在有無を確認します。 |

| 設定不備脆弱性検出 | 公開すべきでない情報(機微情報、テスト・デバッグに関わる情報、ホストマシンや内部ネットワークに関する情報、等)の意図しない公開有無を確認します。 |

| 悪意のあるソフトウェア検出 | バックドアの調査や不正ソフトウェアの動作有無を確認します。 |

通常の結果レポートの提出に加えて、より具体的な解説を行った報告会資料を作成し、検査を担当した専門家が会議形式で説明します。本オプションは、(1)Webアプリケーション脆弱性検査または(2)プラットフォーム検査とセットでご活用いただくオプションです。

●導入前のお悩み、ご要望

インターネット公開を行うWebサーバの構築を行っているが、設定誤りなどで重大な問題が生じることがないか不安を感じていた。

●プラットフォーム検査 導入の狙い

インターネット公開を行う前に確認を行うことで、セキュリティ品質を高めた状態でリリースを行うことを目指していた。特に、OSの認証情報を活用してセキュリティパッチの適用状況など、サーバ内部の情報の確認まで行うことで、詳細な状況の把握、修正の必要性の明確化を行った。

●導入効果

運用開始前に、セキュリティパッチの適用状況やOSの設定について脆弱性を検出・修正することができ、脆弱性に起因する事故の発生を未然に防ぐことができた。特に、デフォルト設定のままで脆弱性が検出されたケースのように「この状態では問題がある」という点の覚知を行うことができた点は有用であった。

●お客さまの声

自分として「やったつもり」であったが、専門的な確認を行うことで「この観点が足りていなかった」という多くの修正をリリース前に行うことができました。ツールからは大量の指摘が英語で出力されていましたが、必要な情報のみに抜粋して日本語でレポート化してくれる点はありがたかったことに加え「次は、こうすると手戻りが生じなくなる」など、次案件にも繋がる的確な助言をいただくことができたことは有用でした。

脆弱性検査に加え、各開発工程の実施項目や脆弱性の混入を防止するためのチェックリストの整備、開発者向け勉強会等を実施し、組織のセキュア開発力向上を支援します。

| 検査メニュー名 | こんな方におすすめ |

|---|---|

| セキュリティ制度策定支援 | ・社内において個人、部署によってセキュリティ対応のレベル差が生じている事象を改善し、組織としてセキュリティ品質を高めたい ・個人依存から、組織として高位平準化を図っていくための仕組みを整備したい |

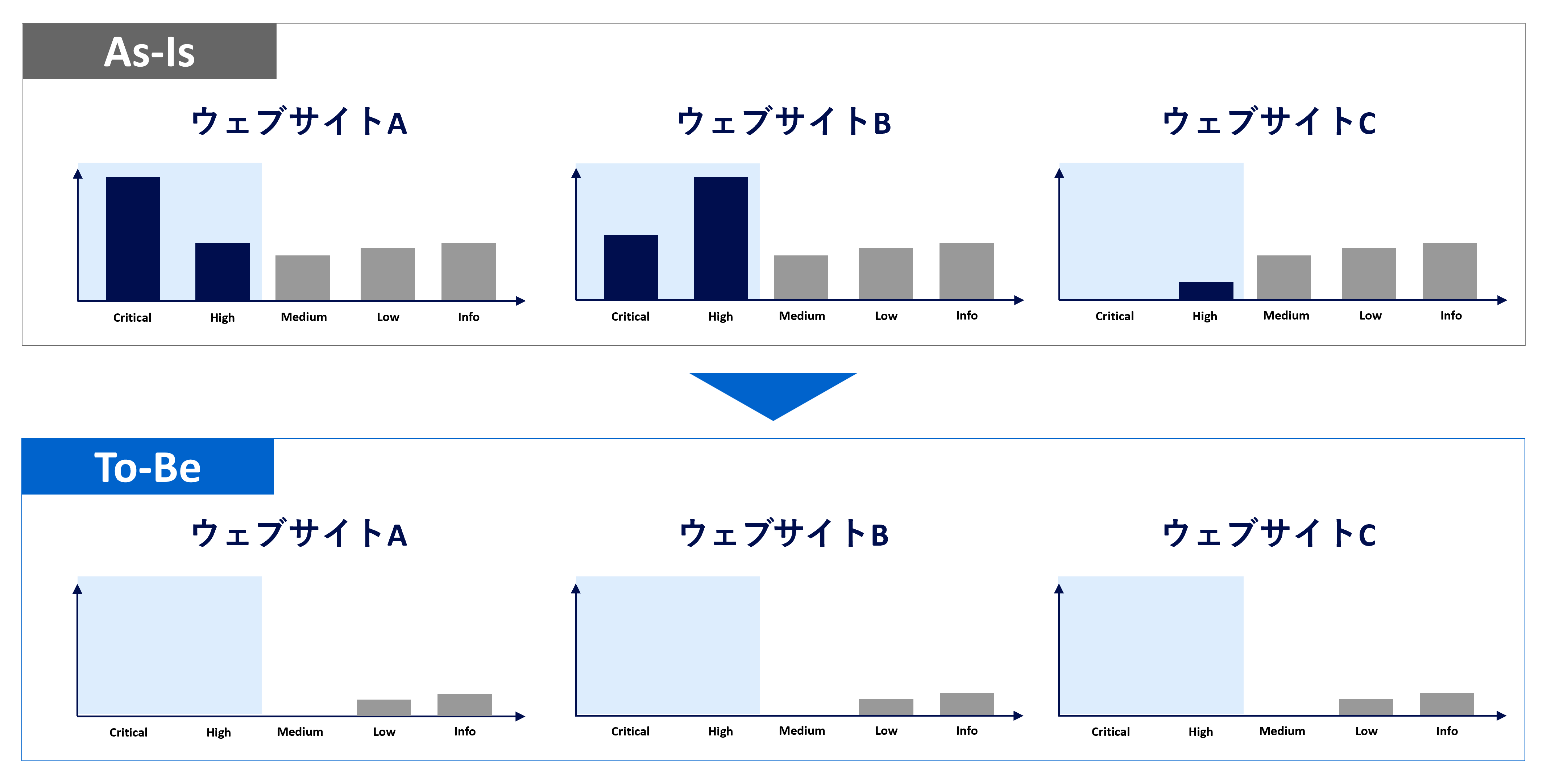

●As-Is(導入前の状態)

複数のWebサイトの脆弱性検査の結果、Webサイトごとのセキュリティ品質(影響度の高い脆弱性の内在状況)がばらついており、セキュリティ品質が各Webサイトの開発者個人に依存した状態となっている。

●To-Be(導入後の状態)

セキュリティ品質が開発者個人に依存することなく、組織全体のセキュリティ品質が高位平準化され、どの開発者が作成したWebサイトでも高いセキュリティ品質で開発を行うことができる。

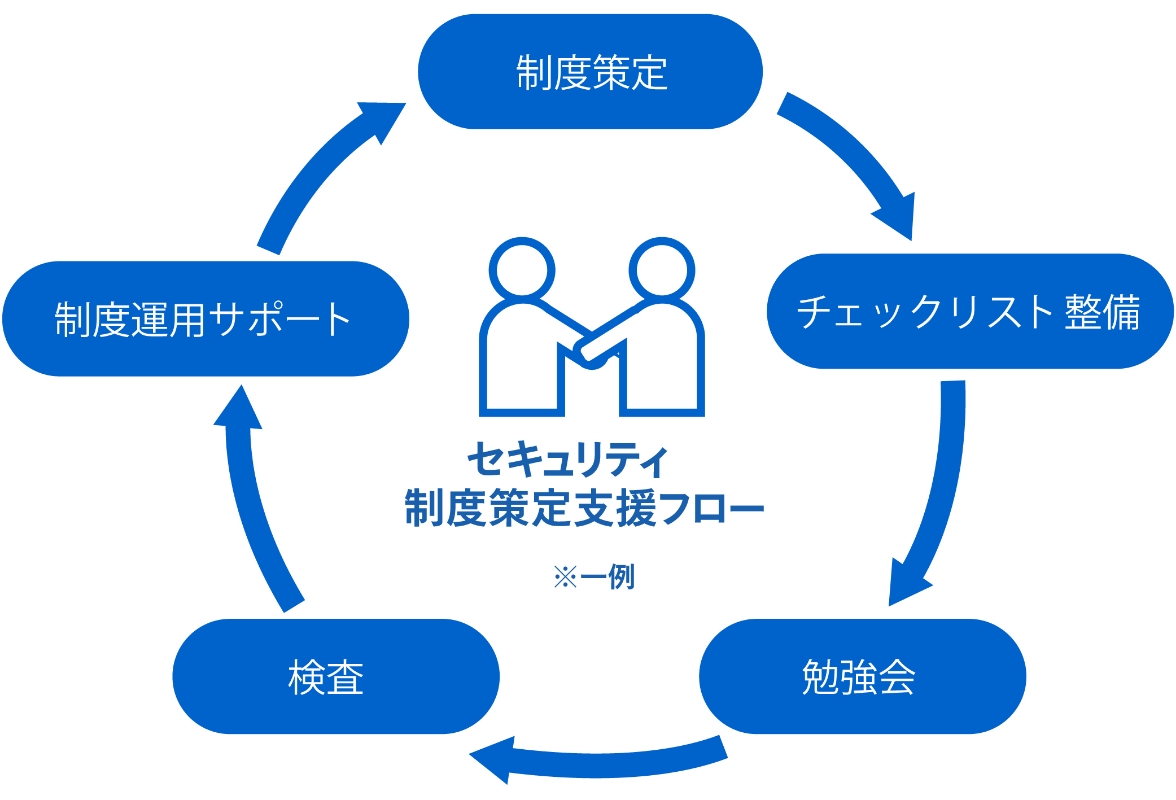

セキュリティ品質の高位平準化を行うために、セキュア開発制度の策定から具体策としてのチェックリスト化、周知・浸透を図るための勉強会の実施、制度運用サポート、更なる改善提案をワンストップで提供します。

●制度策定

組織的な品質向上を行うために、セキュア開発制度(開発規定)の検討を行います。

●チェックリスト整備

制度で定義している事項の実現策を整理、検討を行い、開発関係者が利用しやすいようにチェックリスト化を行います。

●勉強会

制度自体やチェックリストの内容について、開発関係者に向けた勉強会を実施し、「セキュリティ品質向上のために必要な事項」の周知・浸透を行います。

●検査

開発を行った成果物に対して、Webアプリケーション脆弱性検査、プラッフォーム検査を実施します。

●制度運用サポート

セキュア開発制度自体やチェックリスト、検査結果についてのQA対応をだけでなく、より組織に適した仕組みにするために、制度やチェックリストの改訂を行います。

▼

▼

▼

▼

下記よりお気軽にお問い合わせください。

下記よりお気軽にお問い合わせください。

専門のスキルを持つ独立した第三者の視点から、システムの品質やシステム動作を客観的に検証し、お客さまのシステムの安定稼働を実現します。